Configurer l'authentification unique (SSO)

Configurez le SSO basé sur SAML pour permettre à votre équipe de se connecter avec le fournisseur d'identité de votre organisation.

L'authentification unique permet aux membres de votre équipe de se connecter à Transcribe Health en utilisant le fournisseur d'identité de votre organisation (Okta, Azure AD, Google Workspace, etc.) au lieu de mots de passe séparés.

Prérequis

- Vous devez être Propriétaire ou Administrateur

- Votre organisation doit être sur un plan Entreprise

- Vous devez avoir accès à la console d'administration de votre fournisseur d'identité

Accéder aux paramètres SSO

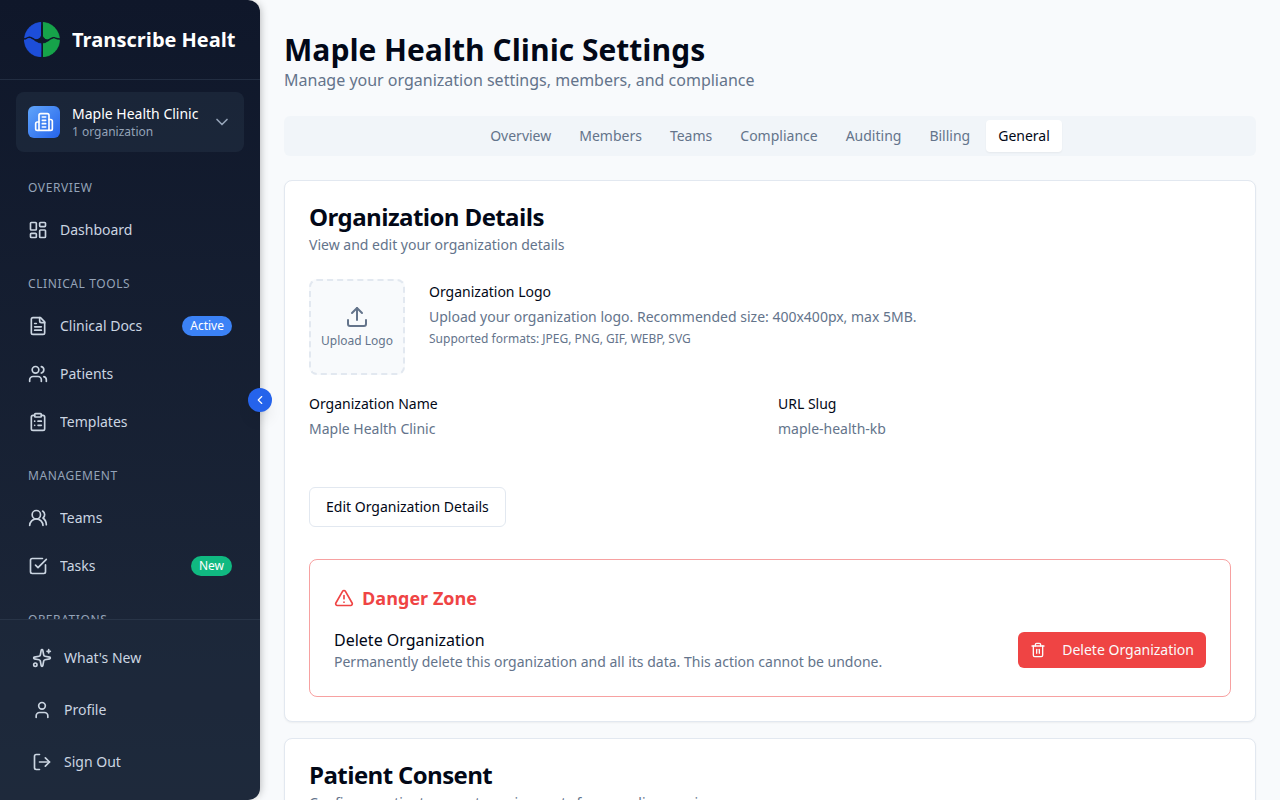

Naviguez vers Organisation > Général et défilez jusqu'à la section Authentification unique.

Configurer le SSO

1. Cliquez sur Configurer le SSO

Cliquez sur le bouton Configurer le SSO pour ouvrir le formulaire de configuration.

2. Entrez les détails du fournisseur

- Nom d'affichage - Un nom convivial pour votre fournisseur (par ex., « Okta », « Azure AD »)

- Type de fournisseur - Sélectionnez SAML 2.0

3. Configurez votre fournisseur d'identité

Vous pouvez configurer la connexion de deux manières :

Option A : URL des métadonnées - Collez l'URL des métadonnées de fédération de votre IdP. C'est la méthode la plus simple et elle importe automatiquement tous les paramètres.

Option B : Configuration manuelle - Entrez l'Entity ID, l'URL SSO et le certificat X.509 manuellement.

4. Définissez les domaines autorisés

Ajoutez les domaines de courriel qui doivent utiliser le SSO (par ex., votreentreprise.com). Seuls les utilisateurs avec ces domaines de courriel seront dirigés vers le SSO.

5. Configurez les options

- Activer le SSO - Activer ou désactiver le SSO

- Forcer le SSO - Lorsqu'activé, les utilisateurs avec des domaines de courriel correspondants doivent utiliser le SSO et ne peuvent pas se connecter avec des mots de passe

- Provisionnement JIT - Créer automatiquement des comptes Transcribe Health lorsque les utilisateurs se connectent via SSO pour la première fois

- Rôle par défaut - Le rôle attribué aux utilisateurs provisionnés par JIT (Membre ou Administrateur)

6. Téléchargez les métadonnées SP

Après l'enregistrement, téléchargez le fichier XML des métadonnées SP et téléversez-le dans votre fournisseur d'identité pour compléter la connexion.

Gérer le SSO

Une fois configurée, la section SSO affiche :

- Nom du fournisseur et statut (Actif/Inactif)

- Si le SSO est forcé

- Domaines autorisés

- Statut du certificat

Vous pouvez modifier la configuration, désactiver le SSO ou supprimer la configuration SSO entièrement.

Dépannage

- Les utilisateurs ne peuvent pas se connecter - Vérifiez que les domaines autorisés correspondent aux domaines de courriel de vos utilisateurs

- Erreurs de certificat - Retéléversez le certificat X.509 de votre IdP

- Utilisateurs non provisionnés - Assurez-vous que le provisionnement JIT est activé

Articles connexes

Activer l'authentification multifacteur

Ajoutez une couche de sécurité supplémentaire à votre compte en activant le MFA avec une application d'authentification.

Compte et paramètresGérer les paramètres de l'organisation

Configurez les détails de votre organisation, les exigences de consentement, la rétention des données et plus encore.

Compte et paramètresGérer les membres et les rôles de l'équipe

Invitez des membres, assignez des rôles, gérez les permissions et organisez les équipes dans votre organisation.

Vous ne trouvez pas ce que vous cherchez ?

Notre équipe est là pour vous aider. Contactez-nous et nous vous répondrons dans les 24 heures.

Contacter le support